Entwickelt mit Fokus auf Bildungseinrichtungen

Die XG Firewall verfügt über Funktionen, die speziell auf die Bedürfnisse von Hochschulen, Grund- und weiterführenden Schulen abgestimmt sind.

-

Leistungsstarke Web-Filter-Richtlinien

Nutzen Sie integrierte Richtlinien für Compliance mit Jugendschutzvorgaben sowie weitere Funktionen speziell für Bildungseinrichtungen (SafeSearch und YouTube-Kontrolle).

-

Kinder- und Jugendschutz

Sorgen Sie für sofortige Compliance – mit unseren integrierten Richtlinieneinstellungen und wichtigen Funktionen zur Kontrolle von Online-Aktivitäten.

-

Kontextsensitives Web Filtering

Bemerken Sie problematisches Verhalten wie Mobbing, bevor es zum echten Problem wird.

-

Riskantem Benutzerverhalten auf der Spur

Erkennen Sie Benutzer mit riskanten Online-Aktivitäten, damit Sie erforderliche Maßnahmen ergreifen können.

-

Chromebook-Unterstützung

Ergänzt unsere umfangreichen Optionen zur Benutzerauthentifizierung und ermöglicht dadurch komplett benutzerbasierte Richtlinien und Reports auf allen Plattformen.

-

Erstklassiger Schutz vor Bedrohungen

Stellt sicher, dass Sie Ihre wertvolle Zeit nicht damit verbringen, Ihre Systeme von Malware zu befreien oder die Folgen eines Ransomware-Angriffs zu beheben.

Leistungsstarke Online-Compliance-Tools

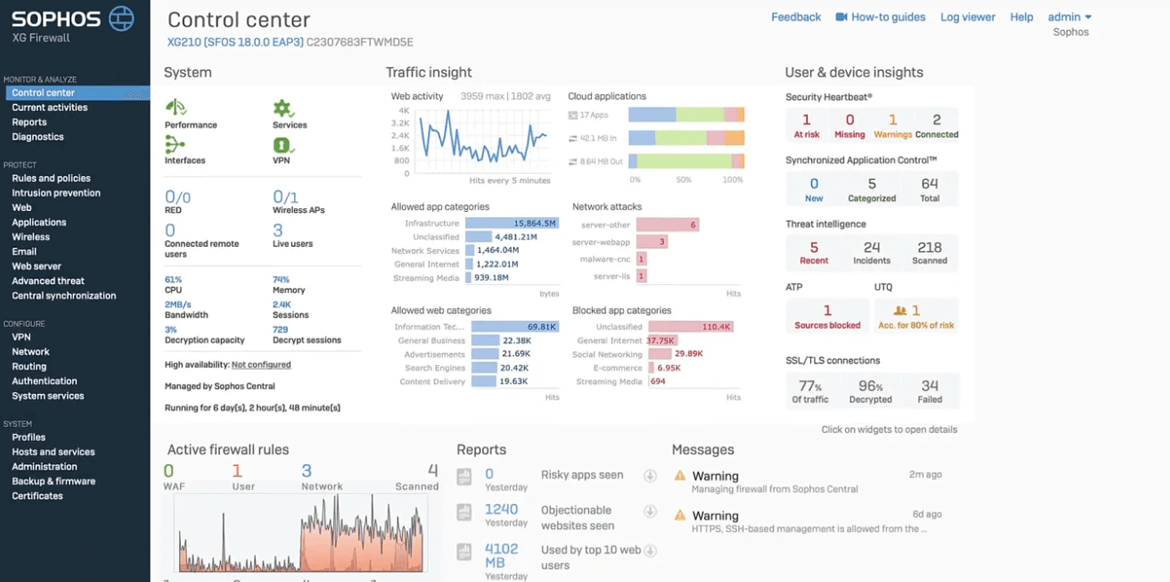

Die XG Firewall bietet ein extrem hohes Maß an Transparenz über alle Netzwerkaktivitäten – egal, ob verschlüsselt, evasiv oder schwer identifizierbar – und beseitigt damit einen gefährlichen Schwachpunkt.

Leistungsstarke Web-Filter-Richtlinien

Die Sophos XG Firewall nutzt ein leistungsstarkes, intuitives Web-Richtlinienmodell, das normalerweise nur in sehr viel teureren Enterprise-Webfilter- Produkten angeboten wird. So wird die Verwaltung mehrerer benutzer- und gruppenbasierter benutzerdefinierter Richtlinien zum Kinderspiel. Außerdem korreliert die XG Firewall die Surfgewohnheiten und Aktivitäten von Benutzern mit Bedrohungsdaten, um Benutzer mit risikoreichem Online-Verhalten zu identifizieren.

Kinder- und Jugendschutz

Die XG Firewall verfügt über integrierte Funktionen und Richtlinieneinstellungen, dank derer sich die Compliance mit geltenden Vorschriften schnell und einfach sicherstellen lässt. Mit der XG Firewall erhalten Sie integrierte Richtlinien und vordefinierte Aktivitäten, die z. B. für Schulen ungeeignete Inhalte identifizieren, außerdem Funktionen wie SafeSearch, YouTube-Beschränkungen und Wortfilter für den Kinder- und Jugendschutz im Internet.

Kontextsensitives Web Filtering

Mithilfe der XG Firewall können Sie potenziell problematisches Verhalten frühzeitig erkennen. Sie können mit Keyword-Listen übereinstimmende Inhalte (z. B. zu Mobbing, Radikalisierung oder Selbstverletzung) protokollieren, kontrollieren oder sogar Richtlinien dazu durchsetzen. Zudem können Sie in regelmäßigen Abständen automatisch Reports generieren lassen, um riskante Nutzer aufzuspüren und nähere Informationen zu ihren Aktivitäten zu erhalten, z. B. darüber, welche Beiträge sie wo veröffentlichen oder welche Websites sie besuchen.

Riskante Benutzer identifizieren

Mit einzigartigen Sicherheitsfeatures, die kein anderer Anbieter hat

Die XG Firewall hilft Ihnen, Benutzer zu erkennen, die aufgrund ihres Verhaltens im Internet sowie ihres Bedrohungs- und Infektionsverlaufs ein besonders großes Risiko darstellen. Der Risk Score eines Benutzers kann auf ein unbeabsichtigtes Fehlverhalten hindeuten, da kein ausreichendes Sicherheitsbewusstsein vorhanden ist, oder aber Hinweis für ein bewusstes bzw. fahrlässiges Fehlverhalten sein.

Die XG Firewall bietet branchenweit die meisten Optionen zur Benutzerauthentifizierung, einschließlich Active Directory Integration, Chromebook- Unterstützung sowie der einzigartigen Lösung „Synchronized User ID“, mit der sich die Benutzeridentität ganz einfach ermitteln lässt.

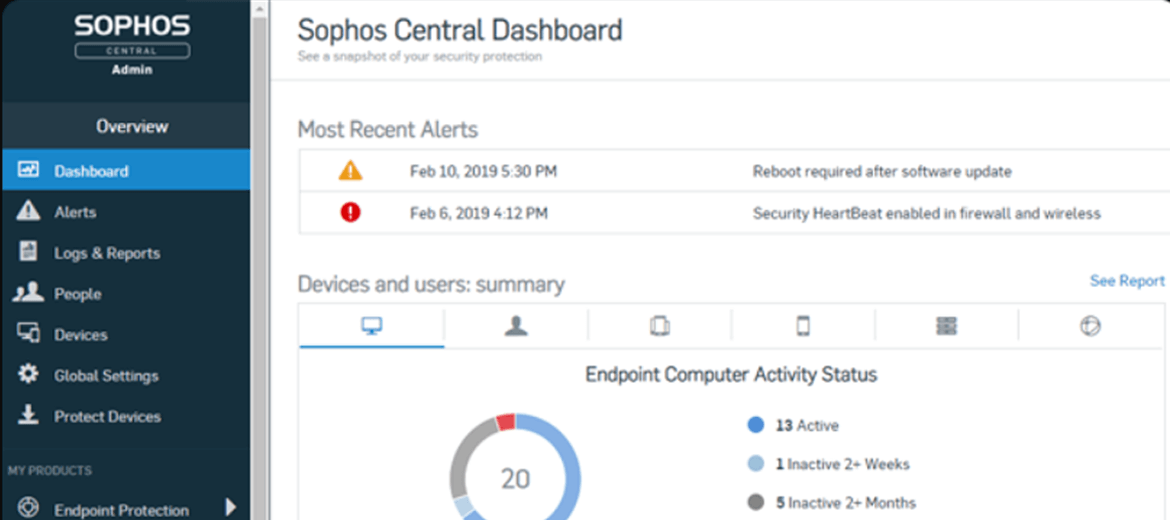

Stellen Sie Ihre IT-Sicherheit auf Autopilot

Die XG Firewall ist Teil unseres weltweit führenden Cybersecurity-Systems und arbeitet in Echtzeit mit unserer Endpoint Protection Intercept X zusammen.

Überwachung von Sicherheitsstatus und Bedrohungen

Die XG Firewall und Intercept X arbeiten zusammen und tauschen über den Security Heartbeat™ kontinuierlich Sicherheitsinformationen aus. So kennen Sie immer den Sicherheitsstatus Ihres Netzwerks und werden im Falle aktiver Bedrohungen sofort benachrichtigt.

Automatische Bedrohungsisolierung

Wenn entweder die XG Firewall oder Intercept X eine Bedrohung entdeckt, ergreifen beide gemeinsam automatische Reaktionsmaßnahmen. Mit dynamischen Firewall-Regeln und Lateral Movement Protection werden kompromittierte Hosts isoliert, um eine Ausbreitung, Hacker-Kommunikation und Datenverluste zu verhindern.

100 % Application Visibility

Intercept X tauscht mit der XG Firewall kontinuierlich Informationen zu Netzwerkanwendungen aus, um Anwendungen zu identifizieren und zu kontrollieren und ein SD-WAN-Routing Ihrer wichtigen Geschäftsanwendungen zu ermöglichen. Gleichzeitig werden unerwünschte Anwendungen blockiert.